WPA/wpa2无线网络密码破解教程

时间: 2021-07-31 作者:daque

无线搜集暗号破译wpa/wpa2教程

本教程用来探究无线路由安定缺点,遏止用来不法用处,违者法令必究(与我无干)

在发端破译wpa/wpa2前,该当先领会一下普通常识,正文符合生人观赏

开始大师要领会一种数学演算,它叫作哈希算法(hash),这是一种不行逆演算,你不许经过演算截止来求解出从来的未知数是几何,偶尔咱们还须要各别的未知数经过该算法计划后获得的截止不许沟通,即你不太大概找到两个各别的值经过哈希获得同一个截止。哈希是一类算法的统称,常常哈希算法都是公然的,比方md5,sha-1之类。;

咱们平常说的wpa暗号本来叫psk(pre-shared key),长度普遍是8-63字节,它加上ssid经过确定的算法不妨获得pmk(pairwise master key)。pmk=sha-1(ssid,psk) ,pmk的长度是定长的,都是64字节。因为计划pmk的进程开支比拟大,是咱们破译耗费功夫长的要害,以是沿用以空间换功夫的规则把pmk事前天生好,这个事前天生好的表即是常说的hash表(天生pmk的算法是一种哈希),这个处事即是用airlib-ng这个东西来实行的,咱们的赶快破译即是这么来的。

认证的功夫会天生一个ptk(pairwise temporary),这是一组密钥,简直详细不精细说了,它的天生本领也是沿用的哈希,参数是贯穿的存户端mac地方、ap的bssid、a-nonce、s-nonce、pmk,个中a-nonce和s-nonce是两个随机数,保证历次贯穿城市天生各别的ptk。ptk的计划耗费很小。ptk加上报文数据沿用确定的算法(aes或tkip),获得密文,同声会获得一个出面,叫作mic(message integrality check),tkip之以是被破译和这个mic有很大联系。 四次拉手包中含有之上的哪些货色呢?存户端的mac地方,ap的bssid,a-nonce,s-none,mic,最要害的pmk和ptk是不包括在拉手包里的!

8 a2 m6 t& }) u2 j认证的道理是在赢得之上的一切参数后,存户端算出一个mic,把原文偕同mic一道发给ap,ap沿用沟通的参数与算法计划出mic,并与存户端发过来的比拟,即使普遍,则认证经过,要不波折。

暂时的破译本领是咱们赢得拉手包后,用咱们字典中的psk+ssid先天生pmk(即使有hash表则略过),而后贯串拉手包中的(存户端mac,ap的bssid,a-nonce,s-nonce)计划ptk,再加上原始的报文数据算出mic并与ap发送的mic比拟,即使普遍,那么该psk即是密钥。

暂时最耗费时间的即是算pmk,堪称破译的瓶颈。纵然搞定了演算量的题目,洪量的密钥保存也是个题目(pmk都是64字节长度)!

迩来出来的tkiptun-ng不过不妨解开运用tkip加密了的数据包,并不是说不妨赶快算出pmk或psk。即使感爱好,不妨到书局看看讲哈希的书,说大概你把那些hash算法都破译出来了。

wpa_supplicant套件中有个小东西,叫作wpa_passphrase,它和airolib-ng的效率差不离,都是用来天生pmk,在backtrack中该当自带这个东西。比方有个ssid为tp-link,psk是12345678,那么天生pmk的本领即是wpa_passphrase tp-link 12345678,截止该当是如许:

network={ ssid="tp-link"

#psk="12345678"

psk=1eecc652f354863e9f985a96d48545c4994e0d21b04955432b60c2600c0743da

psk=1eecc652f354863e9f985a96d48545c4994e0d21b04955432b60c2600c0743da本来即是pmk了,普遍在电脑上运转察看无线暗号的软硬件即是获得这个,把1eecc652f354863e9f985a96d48545c4994e0d21b04955432b60c2600c0743da径直输出到无线存户端中就不妨连上该ssid,十分于输出了12345678,天生pmk的进程是不行逆的,即没辙经过1eecc652f354863e9f985a96d48545c4994e0d21b04955432b60c2600c0743da来逆推获得12345678。不妨看到同样是psk是12345678,即使ssid名字变换,那么pmk就会爆发变换,这即是干什么用airolib-ng建表是只能按ssid天生。

底下加入正题

开始载入“cdlinux -0.9.6.1 iso无线破译体例”

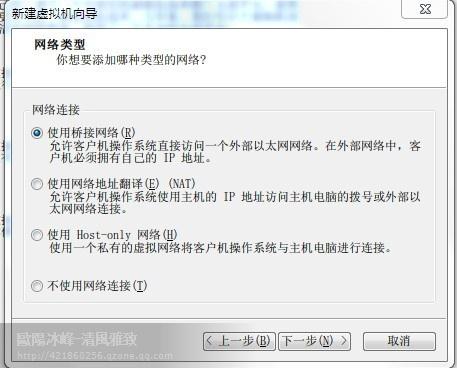

而后筹备好假造机,我用的vm7

即使不爱好假造机运转的话,不妨径直刻录光盘来加载启用

然而为了简单跑包(暴力破译暗号),仍旧在win下用假造机比拟简单

硬件上面,我用卡皇,芯片8187的

大师不妨按照本人本质情景安置

第一部:树立假造机(光盘启用的不妨径直途经本部)

开始安置完vm(绿色版径直运转)我即是绿色版

展示如次画面

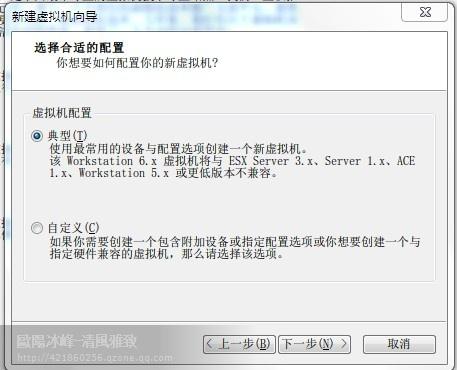

1、开始创造一个假造机

而后径直猛击下一步

2、连接下一步

而后仍旧下一步

3、这个吗即是默许了,径直下一步

这边存户机操纵体例采用linux,

4、这即是采用操纵体例和内核,很要害,依照我的采用就ok

5、给他一个名字

6、我仍旧下一步

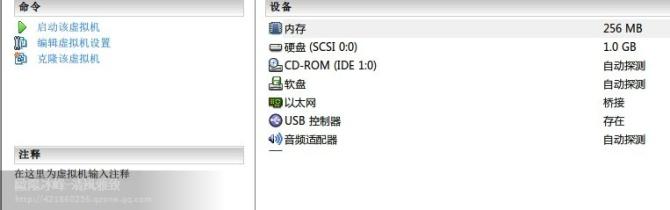

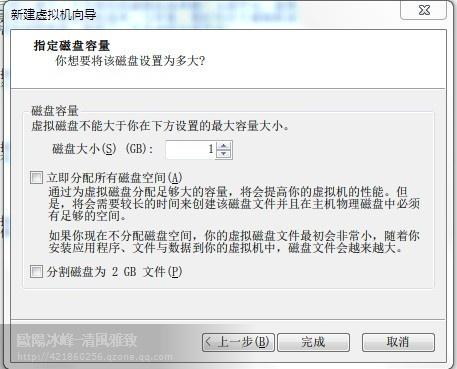

7、由于cd含量很小,130mb多的文献,你给他200mb就够了!我给他1g

到此刻基础上一个假造机雏形基础上出生

接下来结果一步

也是最要害一步

给他一个iso包

8、给他一个路途,让他领会你的iso在哪儿!就这么大略

接下来你就不妨启用假造机了!

接下来

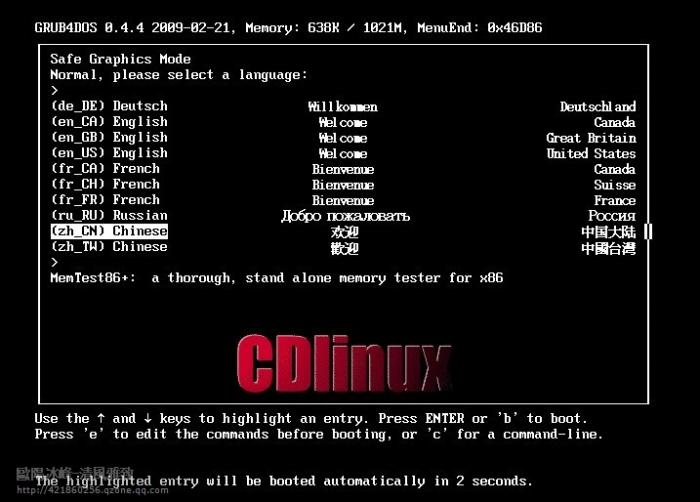

这边采用华文,你该当领会吧?

体例启用,采用谈话界面,这边你采用华文,即使你是番邦人,采用外语,我断定看到这边都是华夏人吧?

假造机启用ing

启用事后才是令人冲动地功夫

嘿嘿

接下来

第二部:破译wep/wpa2

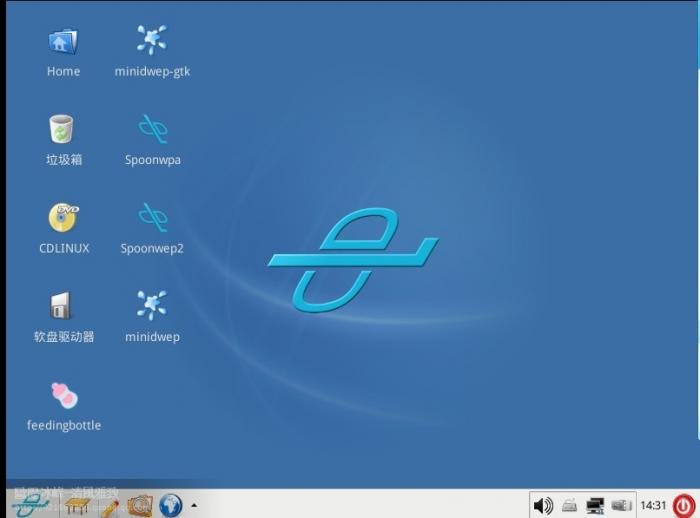

体例启用胜利,桌面

1、体例启用啦,这即是桌面!咋样?熟习吧?很像win的!很简单上手

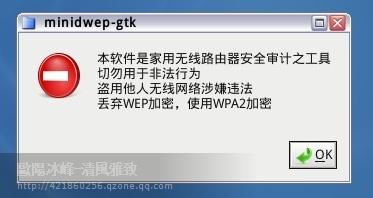

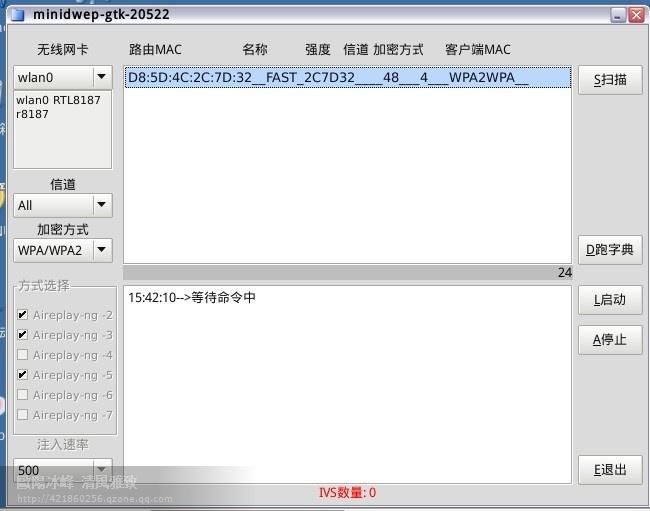

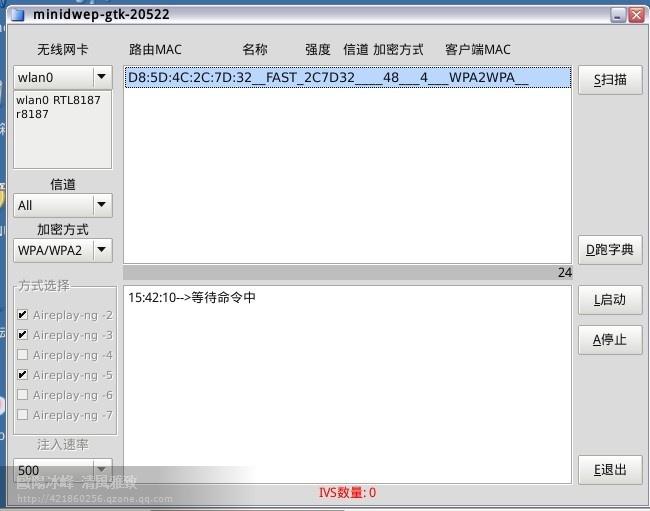

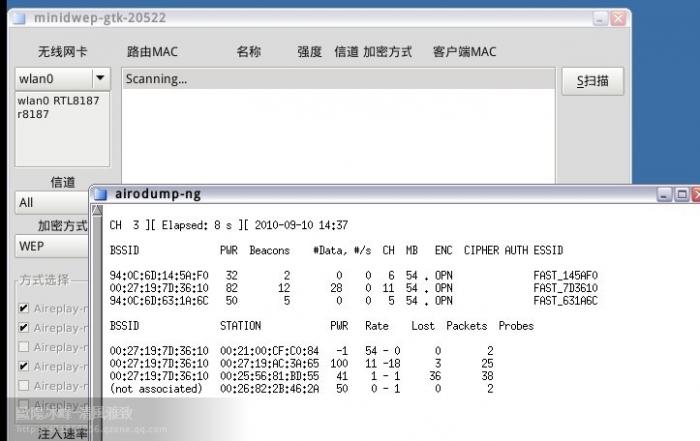

2、而后翻开第二排的第一个软硬件minidwep-gtk~~展示此对话框,径直点ok!就往日了

3、看左上角谁人下拉菜单,找到本人的网卡!!!而后右上角!!扫描!!!而后就发端冲动民心了!~

4、够冲动吧?看到没有?

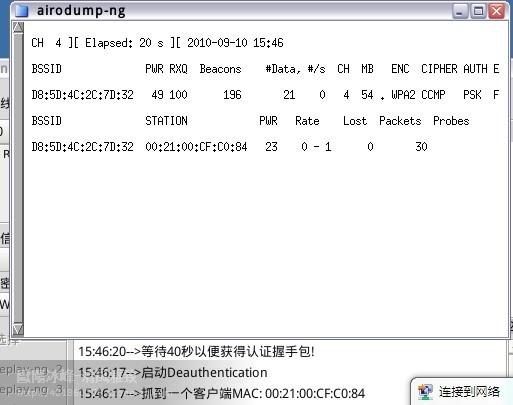

sssid---即是扫描到无线接入点的mac地方 pwr:旗号强度 data:这句是所谓的数据包 结果面包车型的士essid就领会了吧?那即是你扫描到的路由称呼!如许就领会了吧?固然了,即使没罕见据包的话,你仍旧省省吧!究竟是破译!没罕见据包代办抓不到拉手包,抓不到拉手包还好吗破译呢?以是仍旧须要数据量的!而后抓到拉手包此后就发端破译啦!

5、如何样?嘿嘿,看到了吧?软硬件仍旧探求到了wpa2加密的办法的路由器!固然了,软硬件的探求办法是一道探求,也即是wep,wpa2一道探求,看看软硬件左边栏的“加密办法”你采用wep就会表露wep办法加密的路由,你采用wpa2就会表露wpa2办法加密的路由,我们这边讲的是破译wpa2加密办法的路由!以是wep一笔带过!即使是破译wep的路由,径直右边栏的“启用”按钮,剩下的简直不必发端机动探求暗号(基础是罕见据包哦!)

6、接下来发端抓取拉手包,看图片结果面一条龙字,抓到一个拉手包,正在等候认证,等候认证后就会给你提醒!报告你仍旧抓到一个拉手包,而后就不妨破译啦!(固然,抓取拉手包是须要细心的,有功夫rp暴增,没准上去就能抓到,我这边抓了十几秒钟才抓到)

7、基础上仍旧胜利,剩下的即是破译啦!这边发端加入破译第一部,跑包,发端尝试暗号!

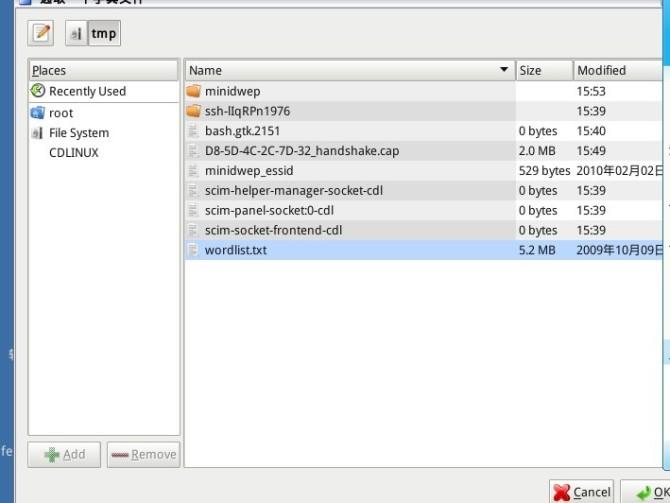

8、接下来,把你的字典奉献给minidwep-gtk!嘿嘿,这个城市了吧?我给他一个默许的字典,即是结果一个wordlist.txt。你不妨按照情景来采用字典,本来我上藏了3g多的字典呢!嘿嘿,然而这个路由是弱口令的!以是这个字典充满了!

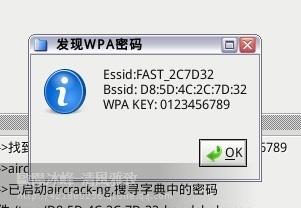

9、这下子就解密啦,胜利啦!!!嘿嘿,嘿嘿!!!瞥见wpakey:0123456789 这即是暗号!这个暗号牛屄吧?够弱智吧?!嘿嘿哈

10、昨天写的急遽,忘了报告的大师,假造机运转cd是不扶助内置网卡的,以是须要树立一下的!很大略,我就不上海图书馆了!翻开vm此后,看上头菜单栏内里有个“假造机”而后下来看到“可挪动摆设”,而后看到你的usb网卡,而后打上对勾就ok了!大略吧!嘿嘿

嘿嘿,同道们别拍砖,别骂!破译wpa不是恶作剧!要害是你的呆板能否够霸道!字典是否够多!!!

即使你的呆板够霸道,跑包跑到几十万的话!字典保藏几百g,估量你不许破译的暗号不多了!有很多“大侠”报告我说破译不了,说我哄人的!厥后问人家,你字典多大?人家说了,我字典超牛逼!!!有3m的txt文献作字典!!!!同道们啊!!!如许的“大侠啊”您感触他能破译吗?

看过留名哦!感触受用就恢复一下子!嘿嘿!嘿嘿!

相关推荐

推荐下载

热门阅览

最新排行

- 1 手机如何装windows系统,手机装windows系统教程

- 2 微信公众号重大调整 新公注册公众号将没有留言功能

- 3 烧杯app最剧烈的反应有哪些? 烧杯app攻略

- 4 微信小程序怎么用 微信小程序使用教程

- 5 360快剪辑怎么使用?360快剪辑图文视频教程

- 6 八分音符外挂神器:绝望中的战斗机

- 7 2017热门微信小程序排行榜 微信小程序二维码大全

- 8 微信聊天记录导出到电脑 怎么在电脑上查看微信聊天记录

- 9 在U递上赚钱和省钱教程 教你在U递上怎么赚钱何省钱

- 10 u递邀请码申请教程 u递邀请码领取方法

- 11 如何解决爱奇艺账号登陆验证 跳过爱奇艺账号手机登录验证方法分享 亲测好用

- 12 手机申请无限制申请QQ靓号 手机怎样无限申请Q号